ZombieLoad бьет по всем чипам Intel с 2011 года

Специалисты по компьютерной безопасности обнаружили новую уязвимость в чипах Intel. Его можно использовать для кражи конфиденциальной информации в реальном времени непосредственно с процессора с помощью предварительно установленного программного обеспечения.

ZombieLoad позволяет хакерам использовать недостатки архитектуры процессора для получения случайных данных. Однако эта уязвимость не позволяет внедрять и выполнять вредоносный код, поэтому его использование в качестве единственного средства взлома на удаленных компьютерах невозможно — требуется предварительная установка вредоносного кода в систему.

Intel объясняет ZombieLoad четырьмя ошибками в чипах, о которых исследователи безопасности сообщили компании месяц назад. Уязвимость была подтверждена практически на всех чип-компьютерах Intel, выпущенных с 2011 года. Процессоры ARM и AMD не имеют этой уязвимости.

Название ZombieLoad происходит от «дозаправки зомби», которая частично объясняет механизм использования уязвимости. Атака на процессор подана с объемом данных, которые не могут быть обработаны надлежащим образом, и вынуждает процессор просить помощи у микрокода, чтобы предотвратить крах.

Как правило, приложения могут видеть только свои собственные данные, но ошибка, вызванная перегрузкой процессора, позволяет обойти это ограничение. По словам экспертов, ZombieLoad может извлекать любые данные, используемые в ядрах процессора.

Intel уверяет, что микрокодирование поможет устранить перегрузку буфера ЦП, предотвращая тем самым чтение приложений, предназначенных для них.

ZombieLoad может быть использован хакерами, чтобы узнать, какие сайты пользователь посещает в режиме реального времени, чтобы получить пароли или токены доступа, используемые для платежных систем.

Как и ранее обнаруженные уязвимости Meltdown и Spectre, ZombieLoad доступен не только на ПК и ноутбуках, но и на облачных серверах. Уязвимость также может быть использована на виртуальных машинах. Даниэль Ррусс, один из исследователей, открывших ZombieLoad, утверждает, что благодаря этой уязвимости злоумышленники могут считывать данные как с серверных процессоров, так и с персональных компьютеров.

Но нет места для паники среди обычных пользователей. Для запуска атаки с использованием ZombieLoad требуется предварительная загрузка и запуск зараженного приложения — только тогда хакеры могут получить доступ к данным жертвы при условии, что есть намного более простые способы кражи информации.

Intel уже выпустила микрокод для устранения уязвимости в своих процессорах, Xeon, Broadwell, Sandy Bridge, Skylake и Haswell, Kaby Lake, Coffee Lake, Whiskey Lake и Cascade Lake, а также все процессоры Atom и Knights. Такие компании, как Apple, Microsoft и Google также выпустили исправления для своих браузеров.

В интервью TechCrunch Intel заверила, что обновление микрокода повлияет на производительность процессора. ПК потеряют 3% производительности, а серверы ЦОД — до 9%. Но в большинстве сценариев использования, вряд ли будет заметное падение производительности, говорит Intel.

Другие статьи

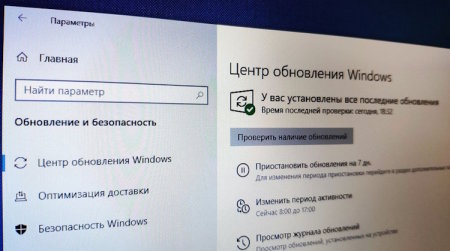

Исправляем ошибку установки обновлений Windows 10

Windows 10 — это уже не самая новая операционная система от Microsoft, но иногда пользователи

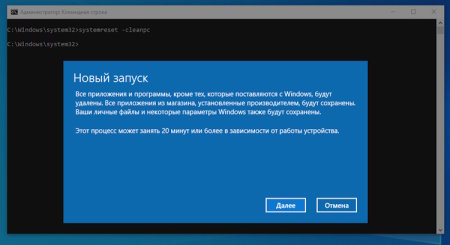

Сброс сетевых настроек Windows - командная строка

Сетевые проблемы могут быть очень раздражающими и влиять на нашу работу и повседневную жизнь. В